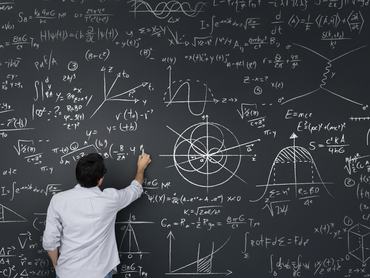

Sürgős biztonsági frissítést adott ki a Samsung egy nulladik napi sebezhetőségre, amelyet a hekkerek már aktívan ki is használtak. A hiba az Android 13-at vagy az újabb verziót futtató Samsung-készülékeket érintette, rajtuk lehetővé téve a kódfuttatást.

A Bleeping Computer cikke szerint a támadók akár teljesen átvehették az irányítást a készülékek fölött.

A WhatsApp és a Meta fedezte fel a hibát

A sebezhetőséget, amelyet CVE-2025-21043 azonosítóval tartanak nyilván, augusztusban jelentették a WhatsApp és a Meta biztonsági szakértői. A gond egy libimagecodec.quram.so nevű képfeldolgozó könyvtárban volt, amelyet a Quramsoft fejlesztett.

Rosszindulatú kódot juttattak a készülékekre

A hiba egy úgynevezett „out-of-bounds write” sérülékenység, amely lehetővé tette, hogy a támadók rosszindulatú kódot juttassanak a sebezhető készülékekre, a felhasználó tudta nélkül. Noha a Samsung nem részletezte, pontosan mely alkalmazásokon keresztül támadtak, a WhatsApp valószínűleg érintett volt.

Mivel azonban több üzenetküldő app is használhatja a sérülékeny képfeldolgozó könyvtárat, más platformok is veszélyben lehettek.

Nem ez volt az egyetlen frissítés: az Apple augusztusban egy hasonlóan súlyos hibát (CVE-2025-43300) zárt be, míg a WhatsApp saját üzenetküldőiben (iOS és macOS) javított egy nulladik napi, kattintás nélküli sebezhetőséget (CVE-2025-55177).

Segíthet a frissítés

A WhatsApp arra figyelmeztetett, hogy mindenki tartsa naprakészen készülékét és az alkalmazásokat, sőt, komolyabb gyanú esetén érdemes lehet a készülékeket a gyári beállításokra visszaállítani.

A cikk szerint ez már a második súlyos biztonsági incidens rövid időn belül. Szeptember elején hekkerek egy másik, távoli kódfuttatási hibát (CVE-2024-7399) kezdtek kihasználni a Samsung MagicINFO 9 tartalomkezelő rendszerében, amelyet repülőterek, kórházak, éttermek és nagyvállalatok használnak világszerte.